El filtro de direcciones MAC le permite definir una lista de dispositivos y solo permitir esos dispositivos en su red WiFi. Así funciona en teoría. En la práctica, esta protección es tediosa de configurar y fácil de violar.

Esta es una de las características de los routers WiFi que le dará una falsa sensación de seguridad. Basta con utilizar el cifrado WPA2. A algunas personas les gusta usar el filtrado de direcciones MAC, pero no es un elemento de seguridad.

Cómo funciona el filtrado de direcciones MAC

Cada dispositivo que posee viene con una dirección única de control de acceso a medios (Media Access Control ) que lo identifica en una red. Normalmente, un router permite que cualquier dispositivo se conecte, siempre que la contraseña adecuada. Con el filtrado de direcciones MAC, un router primero comparará la dirección MAC de un dispositivo con una lista aprobada de direcciones MAC y solo permitirá que un dispositivo entre a la red WiFi si su dirección MAC ha sido específicamente aprobada.

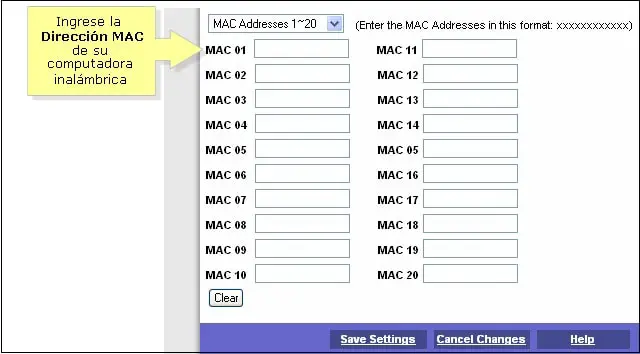

Su enrutador probablemente le permita configurar una lista de direcciones MAC permitidas en su interfaz web, lo que le permite elegir qué dispositivos se pueden conectar a su red.

El filtro de direcciones MAC no ofrece seguridad

Hasta ahora, esto suena bastante bien. Pero las direcciones MAC se pueden falsificar fácilmente en muchos sistemas operativos, por lo que cualquier dispositivo podría pretender tener una de esas direcciones MAC únicas permitidas.

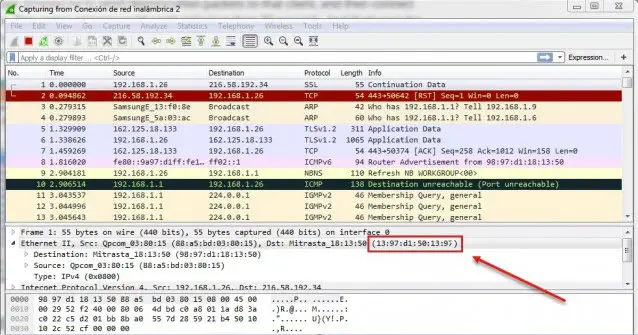

Las direcciones MAC también son fáciles de obtener. Se envían por el aire con cada paquete yendo y viniendo del dispositivo, ya que la dirección MAC se usa para asegurar que cada paquete llegue al dispositivo correcto.

Todo lo que tiene que hacer un atacante es monitorear el tráfico de WiFi por uno o dos segundos, examinar un paquete para encontrar la dirección MAC de un dispositivo permitido, cambiar la dirección MAC de su dispositivo a la dirección MAC permitida y conectarse en el lugar del dispositivo. Puede pensar que esto no será posible porque el dispositivo ya está conectado, pero un ataque "deauth" o "deassoc" que desconecta por la fuerza un dispositivo de una red WiFi permitirá que un atacante se conecte en su lugar.

No estamos exagerando aquí. Un atacante con un conjunto de herramientas como Kali Linux puede usar Wireshark para capturar un paquete, ejecutar un comando rápido para cambiar su dirección MAC, usar aireplay-ng para enviar paquetes de desasociación a ese cliente y luego conectarse en su lugar. Todo este proceso podría tardar fácilmente menos de 30 segundos. Y ese es solo el método manual que implica realizar cada paso a mano, pero las herramientas automáticas pueden hacerlo aun más rápido.

El cifrado WPA2 es suficiente

En este punto, puede pensar que el filtrado de direcciones MAC no es infalible, pero ofrece alguna protección adicional sobre el uso de cifrado. Eso es cierto, pero no realmente.

Básicamente, siempre que tenga una frase de contraseña segura con encriptación WPA2, esa encriptación será lo más difícil de descifrar. Si un atacante puede descifrar su encriptado WPA2, será trivial para ellos engañar al filtrado de la dirección MAC. Si un atacante se queda perplejo por el filtrado de direcciones MAC, definitivamente no podrá romper su encriptación en primer lugar.

Piense en ello como agregar una cerradura de bicicleta a la puerta de la bóveda del banco. Cualquier ladrón de bancos que pueda atravesar la puerta de la bóveda de un banco no tendrá problemas para cortar el candado de una bicicleta. No ha agregado ninguna seguridad adicional real, pero cada vez que un empleado del banco necesita acceder a la bóveda, tienen que dedicar un tiempo a lidiar con el bloqueo de la bicicleta.

Realizar el filtro de direcciones MAC es un proceso tedioso y consume tiempo

El tiempo dedicado a administrar esto es la razón principal por la que no debería molestarse. En primer lugar cuando configure el filtro de direcciones MAC , deberá obtener la dirección MAC de todos los dispositivos de su hogar y autorizar cada uno en la interfaz web de su router. Esto llevará algún tiempo si tiene muchos dispositivos habilitados con WiFi, como lo hace la mayoría de la gente.

Cada vez que obtiene un nuevo dispositivo, o un invitado se acerca y necesita usar su WiFi en sus dispositivos, tendrá que acceder a la interfaz web de su router y agregar las nuevas direcciones MAC. Esto se suma al proceso de configuración habitual donde tiene que introducir la contraseña del WiFi en cada dispositivo.

Esto solo agrega trabajo adicional a tu vida. Ese esfuerzo debería dar sus frutos con una mayor seguridad, pero el inexistente aumento de la seguridad que se obtiene hace que esto no valga la pena.

Esta es una característica de administración de red

El filtrado de direcciones MAC, utilizado correctamente, es más una función de administración de red que una función de seguridad. No lo protegerá contra personas ajenas que intenten descifrar activamente su encriptación y acceder a su red. Sin embargo, le permitirá elegir qué dispositivos están permitidos en línea.

Por ejemplo, si tiene hijos, podría usar el filtrado de direcciones MAC para no permitir que su laptop o smartphone accedan a la red WiFI si necesita castigarlos quitandole acceso a Internet. Los niños pueden sortear estos controles parentales con algunas herramientas simples, pero no lo saben.

Si realmente desea usar el filtrado de direcciones MAC para definir una lista de dispositivos y sus direcciones MAC y administrar la lista de dispositivos que están permitidos en su red, siéntase libre. Algunas personas realmente disfrutan de este tipo de gestión en algún nivel. Pero el filtrado de direcciones MAC no proporciona ningún aumento real en su seguridad WiFi, por lo que no debería sentirse obligado a usarlo. No debería molestarse con el filtrado de direcciones MAC y, si lo hace, debería saber que no es realmente una característica de seguridad.